Molto semplice, la più grande fallanza di internet è presto spiegata, la sua comunanza con la linea telefonica, che si, ha fatto in modo che il web si propagasse in fretta, che in qualche anno, dal non averlo all’essere tutti collegati, il passo fu breve, perché le linee c’erano già, anche se inizialmente erano predisposte coi cavi di rame e allo stesso prezzo, anch’esso costoso, di una telefonata e senza la possibilità di un abbonamento fisso, costi e velocità ridotta ne limitavano di molto l’usufruibilità, inoltre si annidava qualcosa di tremendo, che ad esempio gli antivirus ai tempi, fino agli anni ‘90 del secolo scorso, non avevano l’aggiornamento on line, ovvero non spedivano all’utenza tramite la rete gli aggiornamenti, era invece necessario comprare dei dischi CD-Rom una volta all’anno, per poi editarli più spesso, una volta ogni 6 mesi, ma il dramma non era soltanto relativo alla spesa, gli hacker attendevano che uscisse l’edizione aggiornata e il giorno dopo lanciavano in rete un nuovo malware per collegare l’ignaro utente a siti a pagamento, che alla scoperta della cosa magari preferiva non avere più internet a casa.

In quegli anni c’era pure chi copiava illegalmente i dischi CD-Rom che vendevano le aziende di informatica per passarli, dietro un piccolo compenso, agli amici, ovvero come contrastare l’illegalità con altra illegalità, a volte pensai che era più salubre pascolare le capre, che fare internet e in effetti senza una precisa preparazione, sulla rete si fa ben poco, perché prima o poi ci verrà incontro all’hacker di turno, che oggigiorno la vulnerabilità su internet è tra l’altro dovuta alle linee wi-fi e ai social network e le apparecchiature più vulnerabili sono i telefoni cellulari.

E veniamo ora ai nuovi accadimenti malware e a come contrastarli, motivi e soluzioni:

caricamento impossibilitato di pagine sui social network:

ecco una buona ragione per tenere sempre aggiornato il vostro browser e pure per fare in modo che rimanga sempre attiva la vostra sorveglianza, che in viaggio a Roma, su di un computer collegato alla linea wi-fi e non aggiornato, coi riflessi pronti scorgo che per un istante, un mezzo secondo diciamo, si è aperta una finestra con un fantomatico audio, almeno così ho scorto era scritto su quella cartella, così si può essere portati a ritenere quella un’applicazione per l’audio, invece è un malware, che quando andrete a digitare la mail e la password su di un social network per dialogare coi vostri amici, la home non si aprirà mai completamente, continuando ad elaborare all’infinito, finché quasi sempre le persone che fanno?

Chiudono e si disconnettono, errore orrore!

In quel determinato momento avete lasciato l’account aperto sul computer e tramite la linea wi-fi, col malware di quella finta applicazione sono entrati nel vostro account sul social network, aprendo quindi una chat da dove si connettono per delle faccende illegali, magari col pusher di turno, per poi cancellare la chat, così sarete inconsapevolmente stati sfruttati dall’illegalità, per evitare che ciò accada, cliccate in alto a destra, entrando nella cronologia e cancellandola, a quel punto addirittura potrete entrare tranquillamente nel social network senza più nessun blocco, perché quel malware si era inserito proprio nella cronologia, creando un collegamento che non vedete e bloccando il vostro,quindi se un’applicazione malware si inserisce nella cronologia, cancellate immediatamente la cronologia senza nemmeno dover attendere di entrare sul social senza riuscirvi;

estensioni sconosciute che possono modificare la pagina:

Si, esistono pure queste, se sul browser si dovesse istallare qualche applicazione a voi sconosciuta, non disdegnatene l’eliminazione dal browser stesso, in quanto può trattarsi di uno spy virus, virus informatico spia di tutto ciò che fate;

Metodo per fare cadere linee dark web collegate e liberare 23 ignari utenti ad esse collegati:

un collegamento dark web si erge sul fatto di evitare di essere localizzato, per fare ciò 2 utenti che trattano quasi sempre l’illecito, sfruttano sovente altre linee, utilizzate da ponte tra i 2, ma di fatto rallentando se non addirittura bloccando le linee dei leciti utenti, insomma, uno schifo, che per far contattare 2 per l’illecito, altri 23 si ritrovano le linee guastate e ovviamente per farci rallentare non disdegnano di spedirci qualche virus informatico, una disonestà che finalmente per fortuna può essere abilmente combattuta;

da dove arrivano i blocchi malware sui social:

Molto semplice, che se qualcuno ricorda, nelle scorse settimane i tecnici informatici discutevano se era il caso di evitare di tenere il conteggio del numero dei like su ogni singolo post, dicendo che se un giorno questa decisione verrà presa, sarà per evitare di discriminare chi è senza like da chi è con tantissimi like, in realtà avrete capito che se qualcuno ad un post, ovvero ad una condivisione, riceve innumerevoli like, qualche disfunzione si potrebbe venire a sviluppare e gli hacker lavorano su quella, altresì adesso cosa può arrivare a bloccarci mentre navighiamo sui social network?

L’avevo immaginato, l’ho provato e ha funzionato, ovvero, mi sono trovato anch’io bloccato su di un social network e la connessione andava sempre più a rilento, no problem, occorre fare così, disattivare le notifiche alle chat di chi in quello stesso momento è collegato sul social, che magari assolutamente non per colpa sua, ma perché anche lui osteggiato da qualche collegamento web, trasmette il rallentamento di cui è vittima pure a voi, questo perché dell’utenza terza immette dei malware in rete per immettersi nei collegamenti per sviluppare una rete dark web per i loro scopi, dovendo al contempo rallentarvi per potersi connettere più rapidamente loro, bloccati voi, attivi loro, un classico da dove provengono i malware che bloccano, rallentano, la navigazione, sono le chat di gruppo, dove sovente alla fin fine arriva il tizio caio di turno e immette in chat un link, una foto, una gif non sviluppata dallo stesso social, guarda caso questo tizio caio sembra interessatissimo alla tale chat di gruppo poiché condivide appieno gli stessi argomenti, mentre invece, tra le tante buone persone, purtroppo gli hacker paventano di interessarsi di questo e di quello sempre con la massima attenzione, mentre con la massima attenzione tentano di hackerare, andate sulle opzioni della chat e disattivate le notifiche, per sempre,nel caso poi già accaduto, che i rallentamenti possano continuare, al limite potete pure eliminare la conversazione, ovvero tutto lo scritto della conversazione, se decidete comunque di non volerne uscire;

condivisione di foto o link impossibilitata oppure oscurata oppure non attiva:

dalle stesse chat possono pervenirvi delle disfunzioni, che così come vi rallentano, possono pure fare in modo che, siccome si sviluppa un flusso di dati a vostra insaputa sulla vostra connessione, il condividere un link sopratutto, ma anche foto o post permanente, risulta difficile, poiché il sistema non riuscirà a riconoscere ciò che state condividendo, siccome il collegamento non risulta fluido, ma in associazione ad altri dati nel flusso, che distrutti voi, si collegano meglio loro, anche per questa ragione occorre contrastare il dark web, che qualora riusciate lo stesso a postare in una linea corrotta, può pure verificarsi l’aumento in byte superiore a quanto dovrebbe essere per ciò che state condividendo, tramite l’immissione di malware temporanei, che alla loro scadenza fanno pure scadere l’intera vostra condivisione, mentre con un virus informatico più classico diciamo, si può sviluppare una deviazione dal link originario su altro link bloccato.

Adesso debbo darvi un esempio pratico, altrimenti mi seguireste nel discorso con una certa difficoltà, che ad esempio, quando cliccate su di un link, potrebbe non aprirsi il link originario, ma un link più lungo, che a seconda dei siti può risultare visibilmente permanente oppure aprirsi per un solo secondo, per poi aprirsi il link originario e di base questa operazione è lecitissima, perché serve ai gestori dell’amministrazione del sito web o Canale che andrete a visualizzare, da dove provengono le visualizzazioni, per sapere sempre da dove si è più seguiti,purtroppo accade che dei virus informatici si immettano nel link hackerandolo e al cliccare su questa deviazione, si troverà scritto che il sito non esiste, mentre invece è hackerato.

Cosa è accaduto all’inizio di novembre corrente mese 2019?

E’ aumentata la facilità con cui è possibile riconoscere i codici IP di provenienza, ciò comporta che se non li possono utilizzare, tentano di rubarli temporaneamente.

Ma i blocchi malware in che modo li sviluppano?

gli sviluppatori di malware, ovvero programmi malevoli, che riconosciuti dalla rete informatica diverranno virus informatici, si organizzano partendo dai bug, ovvero dei punti deboli, delle fallanze della rete e al momento un fallanza che ho trovato riguarda la visualizzazione dei video sui siti dedicati, che alla visualizzazione di una pubblicità alla fine dei video, dopo accade che a cliccare su rivedi, il video non riparte, riparte solamente se la pagina viene momentaneamente ridotta, ad esempio ad icona per un istante, oppure comunque messa in pausa e ricliccata oppure messa, sempre un istante almeno, dietro un altra pagina aperta, non si sono accorti i tecnici di questa disfunzione? I blocchi così fatti servono per mettere in pausa un video per dare spazio alla pubblicità, ma il video non riparte, certo a non volerlo rivedere e passare da un video all’altro non ci si accorge di questa disfunzione, intanto le disfunzioni sono terreno fertile per partire da lì e sviluppare malware, purtroppo, speriamo sistemino presto questa disfunzione;

dove l’hacker può tenere un malware sul vostro computer:

molto semplice, l’hacker se riesce ad istallare ad esempio applicazioni malware sul vostro computer, lo farà con una gamba da un lato e l’altra dall’altro, mi spiego meglio, entrerà con un malware proveniente dalla linea telefonica oppure da un contatto su di un social network, programma malevolo che per evitare di farsi trovare dall’antivirus andrà a posizionarsi in altri 2 programmi istallati sul vostro computer, ad esempio un browser non aggiornato e un’applicazione cloud, in tal caso la gestione della vostra pulizia è molto semplice adesso che lo sapete, quindi appunto semplice, tenete sempre e necessariamente aggiornati tutti i programmi istallati sul vostro computer e togliete quei programmi, quelle applicazioni che mai vi servono, ma che volendo potrete reinstallare, però ovviamente solamente se avete elementi che comprovino di poterle ritenere incubanti virus informatici.

tasti della tastiera non più funzionanti:

Interessante il computer portatile nuovo a basso costo, però sappiate, se alcuni tasti della tastiera non dovessero successivamente più funzionare, potrebbe non trattarsi di polvere entrata tra essi, da pulire ad esempio con la bomboletta ad aria compressa a computer spento, ma di malware provenienti ad esempio dalle chat sui social network, tramite immagini gif hackerate, ricordando che le immagini a voi ostili che vi pervengono le potete anche cancellare, che qualche volta è capitato che non siano arrivate dal nostro interlocutore, ma dalla linea dark web, per appunto bloccare noi per collegarsi poi meglio loro, in tal caso innanzitutto pulite i collegamenti, togliete le azioni di notifica,poi quando ne sarete liberi, fate andare diverse volte l’antivirus sulla scansione completa per ripulire pure quei blocchi arrivati sulla tastiera, nel frattempo utilizzate un’ulteriore tastiera, di riserva, collegata al computer tramite uno spinotto (che oggidì chiamano porta) usb e Buona Fortuna.

Perché alcuni malware sono difficilmente riscontrabili e ripulibili:

oramai i malware non infettano più sovente attivamente il vostro computer, poiché verrebbero intercettati dall’antivirus e messi fuori combattimento, così oggigiorno il malware non infetta direttamente, accompagna l’utente, che d’ovunque va, va anche lui, poi a tempo dovuto lo infetta, ma muovendosi così tanto in sincronia con l’utente, l’antivirus fa un’ulteriore difficoltà ad intercettarlo ed eliminarlo.

E della difficoltà o impossibilità a caricare e scaricare video torniamo a parlarne:

la situazione è nettamente migliorata, perché le pagine di caricamento video, qualora divengano inattive, poi nuovamente finalmente si riattivano, senza dover aprire altre pagine o muoverle in alto e in basso per riattivarle, il web in tal senso si è aggiornato, però rest il fatto che essendo le linee legali attive un rallentamento per l’illegale nel dark web, tentino comunque di far saltare le linee, in tal caso ripristinatele cliccando sullo stato della rete, solo nel raro caso non riusciate nemmeno così, significa che il vostro codice IP vi è stato momentaneamente rubato, in tal caso agite meccanicamente, distaccando e riallacciando il collegamento internet stavolta in maniera meccanica, ma soltanto qualora non fossero possibili ripetuti altri richiami alla rete e comunque senza mai chiudere la pagina di caricamento.

copia di cartelle digitali visibilmente non conforme:

allorquando dovete copiare una cartella da un supporto all’altro ad esempio per fare archiviazione, consigliando per i file a cui tenete particolarmente sempre una doppia copia da tenere su due supporti, se vi capita che la cartella copiata in anteprima non riesca a mostrare le immagini in essa contenute, potete fare così, ovvero rinominare la cartella da copiare aggiungendoci anche un solo carattere in più, una lettera o un numero, poi lo copiate e anche se la copia dovesse non riuscire a presentarvi l’anteprima, togliendo infine quel numero, al rinominare la cartella, tornerà pure visibile l’anteprima, ovvio poi anche alla cartella di origine potrete ripristinare il suo nome, occhio solamente che se aprite la finestra per cliccare su rinomina (ad esempio tramite il tasto destro del mouse), non confondetevi con la vicina opzione elimina, che i tecnici informatici non hanno pensato che per queste 2 opzioni così diverse tra loro, siccome nell’archiviazione va utilizzata anche l’eliminazione, per liberare spazio sul computer, ci si potrebbe confondere nel cliccare, un millimetro e fa la differenza;

traduttori bloccati e perché:

ogni lingua parlata sovente appartiene a una determinata Nazione e ciò aiuta la localizzazione dell’utenza, una localizzazione sana, nel pieno rispetto della privacy, però al dark web ciò non va bene, perché in tal modo si sviluppa una tracciabilità che potrebbe intercettarli, ecco che quando siete inconsapevolmente sfruttati da un collegamento dark web, dopo breve tempo il traduttore potrebbe bloccarsi, mostrando la parola scritta tradurre, ma senza di fatto riuscire a tradurre, dovreste riavviare il computer, quindi spegnerlo e riaccenderlo per risolvere il problema;

l’importanza di avere codici IP visibili e codici IP rubati:

codici IP invisibili sappiate che tutt’al più servono al dark web, perché la privacy su internet ve la fa credere la matrix, ma non esiste, datemi retta, quindi tanto vale essere visibili e stare attenti che il dark web, non potendolo riutilizzare in una seconda linea, vi rubi momentaneamente questo codice, impedendovi di collegare, in tal caso, sto scrivendo e ripetendo, richiamate la linea digitalmente e qualora raramente ciò non fosse possibile, in maniera meccanica, togliendo la spina del telefono o spegnendo col bottone il wi-fi, poi riavviate il computer, ma soltanto coi lavori che avevate messo in mezzo ormai ultimati, ovvio, poi spegnete il computer e quindi riaccendetelo.

Tal volta, anzi direi spesso, da posizioni errate indicate per il vostro computer, che ad esempio trovate facendo una ricerca web, alla fine della pagina, sotto, oppure da mappe aperte cliccando soltanto sulla griglia alla home di Google, è possibile sapere l’esatta posizione non vostra ho scritto, ma appunto dell’hacker utilizzante la linea dark web di turno.

Il vostro sito o Canale video contiene pubblicità che non dovrebbe contenere?

Può significare che abbiano trovato un passaggio tramite il modulo di contatto, in questo caso, quando vi arrivano delle mail tramite detto modulo, prima di rispondere, riscrivetevi l’indirizzo del mittente, cancellate la sua mail e quindi rispondetegli tramite una nuova mail, altresì capita di visitare alcuni siti, che sembrano semplicemente normali, però poi dovete eliminare la cronologia prima di entrare nel vostro sito, poiché la connessione a quelle pubblicità potrebbe entrare sul vostro sito, liberatevene scrivendo un nuovo articolo, poi attendete 3 minuti con l’amministrazione aperta, ma senza visualizzare il vostro sito, infine uscite dall’amministrazione e visualizzate poi il sito, dovrebbe essersi aggiornato con l’articolo nuovo, ma senza la pubblicità spam, io personalmente non mi fido nemmeno di chi tramite il modulo di contatto o in commenti, stavolta sui Canali video, dice di cliccare su taluni link che potrebbero anche contenere dei virus.

L’importanza di lasciare disattivo l’assistente alle notifiche del vostro computer:

ve lo consiglio, perché così avrete sott’occhio tutto ciò che succede, che se vi arrivano notifiche strane, sappiate leggere in esse la possibilità se qualcuno stia sfruttando la vostra rete per il suo dark web, allora come al solito, riavviate il dispositivo e poi in un secondo passaggio appena dopo chiudetelo, spegnete il modem, riaccendetelo, riaccendete ora il computer senza linee dark sotto ad infastidirvi, mentre c’è pure da dire che in questi giorni dei primi di novembre 2019, all’aggiornamento di un browser, hanno pure iniziato ad attivare l’assistente notifiche, anche per solo un istante, per poi nuovamente disattivarlo, peccato per loro che io Gennaro Gelmini avevo ben capito che ciò che avevano fatto aveva motivazione nell’evitare di farmi comparire una notifica che mi faceva intuire l’allaccio ad una linea dark web, in basso a destra lo spazio simile ad un fumetto, divenuto per un istante a righe bianche me lo ha fatto comprendere, infine adesso hanno già pronto un altro ulteriore aggiornamento, avranno di certo capito che qualcosa non andava;

l’importanza del dialogo tecnico:

c’è sempre un supporto tecnico per ogni cosa che fate su internet, cliccate, dialogate e segnalate eventuali disfunzioni a tale supporto tecnico.

Ma perché lo fanno:

è il denaro che purtroppo smuove queste faccende, mi rincresce dirlo, ma è così, gli unici hacker gentiluomini o gentildonne che vi possa capitare di incontrare saranno quelli che segretamente agiranno per conto di una potenza straniera per spionaggio, soltanto rarissimamente si tratta di errori della rete per bug, tecnologia fuori controllo a causa di programmi con errori di progettazione, come nel caso di un file tmp che si duplicava da solo infinite volte (il file tmp sono infatti una copia momentanea, che il computer utilizza per evitare che nell’aggiornamento dei file che state in quel momento modificando, file di scrittura, di grafica o video, qualcosa vada persa per un errore di sistema, ovvero blocco o spegnimento improvviso del sistema, ovvero del computer che state utilizzando).

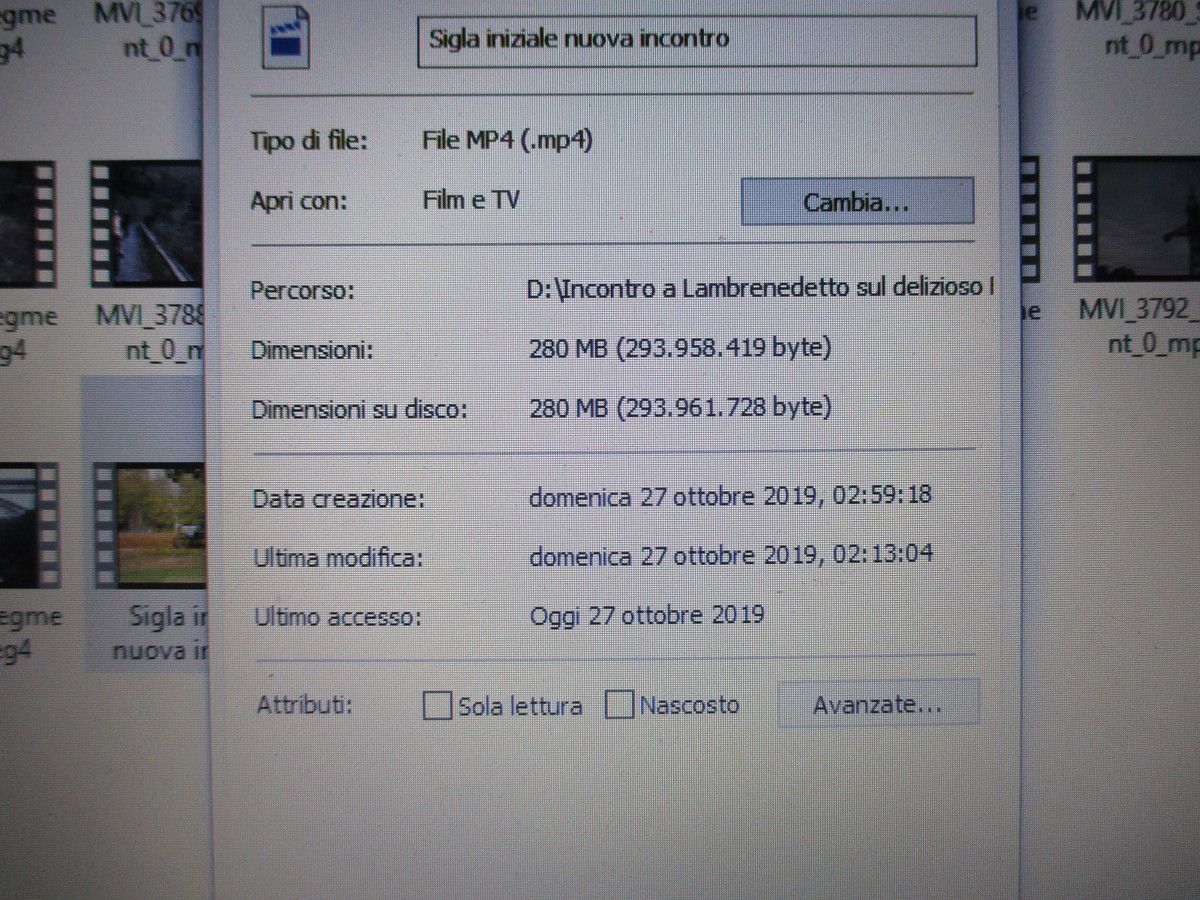

Nelle foto esempi che servono a stare attenti nella navigazione web: una mail spedita da un hacker tramite il dark web ad un ignaro utente, in cui si fa riferimento al cambio della password per motivi di sicurezza, dandovi lui una nuova password, ma che, se si immetterà quella password indicata, dopo l’hacker entrerà in quel vostro account, potendovelo pure rubare, inutile che scrivano che quella mail non è adibita alla ricezione, ho capito benissimo la truffa, di queste mail ne sono state spedite tantissime in data 23 settembre 2019, la rete quel giorno ne era piena, ricordatevi cari amici, le password sono come la chiavi di casa, non si danno a nessuno! Nelle ulteriori foto, uno stesso file, hackerato e non, con un numero di byte completamente diverso, ciò significa che nella versione bloccata al suo interno contiene un malware, che potrebbe servire anche per indirizzare le preferenze video nella home del sito video, eppure anche stavolta li ho sbaragliati, mentre la versione anti hackeraggio utilizzata è sviluppata su di un supporto esterno, grazie al quale il file nasce in maniera inalterabile (ovviamente si tratta di foto fatte esternamente al computer e per questo inalterate).